IT-Sicherheitsschulung Vorlage: Schützen Sie Ihr Unternehmen vor potenziellen Gefahren

Steigern Sie das Sicherheitsbewusstsein Ihrer Mitarbeiter durch effektive Schulungen

Die Bedeutung der IT-Sicherheit in Unternehmen kann heutzutage nicht genug betont werden. Angesichts der zunehmenden Bedrohungen und der stetig wachsenden Anzahl von Cyberangriffen ist es unerlässlich, dass Unternehmen ihre Mitarbeiter in IT-Sicherheit Best Practices schulen. In diesem Beitrag stellen wir Ihnen eine Vorlage für eine umfassende IT-Sicherheitsschulung vor, die Ihnen dabei helfen kann, Ihre Mitarbeiter auf dem aktuellen Stand zu halten und Ihr Unternehmen vor potenziellen Gefahren zu schützen.

Inhaltsangabe:

Einführung in die IT-Sicherheit

Beginnen Sie Ihre Schulung mit einer grundlegenden Einführung in das Thema IT-Sicherheit. Erklären Sie den Teilnehmern, warum IT-Sicherheit wichtig ist, welche Auswirkungen Sicherheitsverletzungen haben können und wie sie das Unternehmen und ihre Arbeit beeinflussen können. Stellen Sie Beispiele für gängige Sicherheitsbedrohungen vor, wie Phishing, Malware und Social Engineering.

Warum IT-Sicherheit entscheidend ist

- Schutz vor Cyberangriffen und Datenverlust: Erklären Sie die Folgen von ungesichertem Zugriff auf Unternehmensdaten

- Vermeidung finanzieller Verluste, Reputationsrisiken und rechtliche Konsequenzen

Verschiedenen Arten von Sicherheitsbedrohungen

- Phishing: Erklären Sie, wie Angreifer über gefälschte E-Mails an vertrauliche Informationen gelangen wollen

- Malware: Erklären Sie die Gefahren von Viren, Trojanern und Ransomware

- Social Engineering: Besprechen Sie, wie Angreifer versuchen, Menschen zu manipulieren, um an sensible Daten zu gelangen

Sicherheitsrichtlinien und Best Practices

Gehen Sie auf die wichtigsten Sicherheitsrichtlinien und Best Practices ein, die in Ihrem Unternehmen gelten. Erläutern Sie die Bedeutung von Passwortsicherheit, regelmäßigen Software-Updates, der Nutzung von sicheren Netzwerken und der Vermeidung von unsicheren Links und Dateianhängen. Geben Sie praktische Tipps, wie starke Passwörter erstellt und verwendet werden können.

Grundlegende Sicherheitspraktiken und Richtlinien

- Passwortsicherheit: Erklären Sie die Bedeutung starker Passwörter, regelmäßiger Änderungen und der Vermeidung von Passwortwiederverwendung

- Software-Updates: Betonen Sie die Notwendigkeit, Betriebssysteme, Anwendungen und Antivirensoftware auf dem neuesten Stand zu halten

- Netzwerksicherheit: Diskutieren Sie das sichere Verbinden mit Wi-Fi-Netzwerken und den Umgang mit öffentlichen Netzwerken

- Umgang mit E-Mails: Geben Sie Tipps, wie verdächtige E-Mails erkannt, unerwünschte Anhänge vermieden und Links überprüft werden können

- Bildschirmsperren: Betonen Sie die Wichtigkeit, Bildschirmsperren zu aktivieren, wenn der Arbeitsplatz unbeaufsichtigt ist, um unbefugten Zugriff zu verhindern.

- Sicherer Umgang mit Hardware: Erinnern Sie die Mitarbeiter daran, dass Laptops, Smartphones und andere Geräte sicher aufbewahrt werden sollten, insbesondere außerhalb des Büros oder in öffentlichen Räumen.

- Sensibler Umgang mit Daten: Betonen Sie die Wichtigkeit, vertrauliche Daten verantwortungsvoll zu behandeln und nicht berechtigten Personen zugänglich zu machen.

- Datenklassifizierung: Erklären Sie die Bedeutung der Klassifizierung von Daten nach ihrer Sensibilität, um angemessene Schutzmaßnahmen zu treffen.

- Sichere Dateifreigabe: Diskutieren Sie die Verwendung sicherer Dateifreigabemethoden, wie z.B. verschlüsselte Cloud-Speicher oder sichere Übertragungsprotokolle.

- Achtsamkeit bei unbekannten Kontaktaufnahmen: Sensibilisieren Sie die Mitarbeiter dafür, dass sie vorsichtig sein sollten, wenn sie unerwartete Anrufe oder E-Mails von unbekannten Personen erhalten, die nach vertraulichen Informationen fragen.

- Vertraulichkeit wahren: Erinnern Sie die Mitarbeiter daran, dass sie keine vertraulichen Informationen preisgeben sollten, es sei denn, sie sind sicher, dass die Anfrage legitim ist und der richtige Kanal verwendet wird.

Sensibilisierung für Phishing-Angriffe

Phishing ist eine der häufigsten Methoden, mit denen Angreifer versuchen, Zugriff auf vertrauliche Informationen zu erhalten. Erklären Sie den Teilnehmern, was Phishing ist, wie sie Phishing-E-Mails erkennen können und welche Maßnahmen sie ergreifen sollten, wenn sie auf eine verdächtige E-Mail stoßen. Führen Sie auch regelmäßige Phishing-Tests durch, um das Bewusstsein der Mitarbeiter zu schärfen und ihre Fähigkeit zur Erkennung von Phishing-Angriffen zu verbessern.

Weitere Schulungsmaßnahmen für mehr IT-Sicherheit

- Regelmäßige Schulungen: Erstellen Sie einen Schulungsplan, der jährliche oder halbjährliche IT-Sicherheitsschulungen vorsieht

- Praktische Übungen: Führen Sie Phishing-Simulationen und andere Sicherheitsübungen durch, um das Bewusstsein der Mitarbeiter zu schärfen und ihre Reaktionen zu testen

- Ressourcen und Unterstützung: Stellen Sie den Mitarbeitern Handbücher, Leitfäden und Links zu weiteren Informationen bereit, um ihnen bei der Umsetzung der Sicherheitspraktiken zu helfen

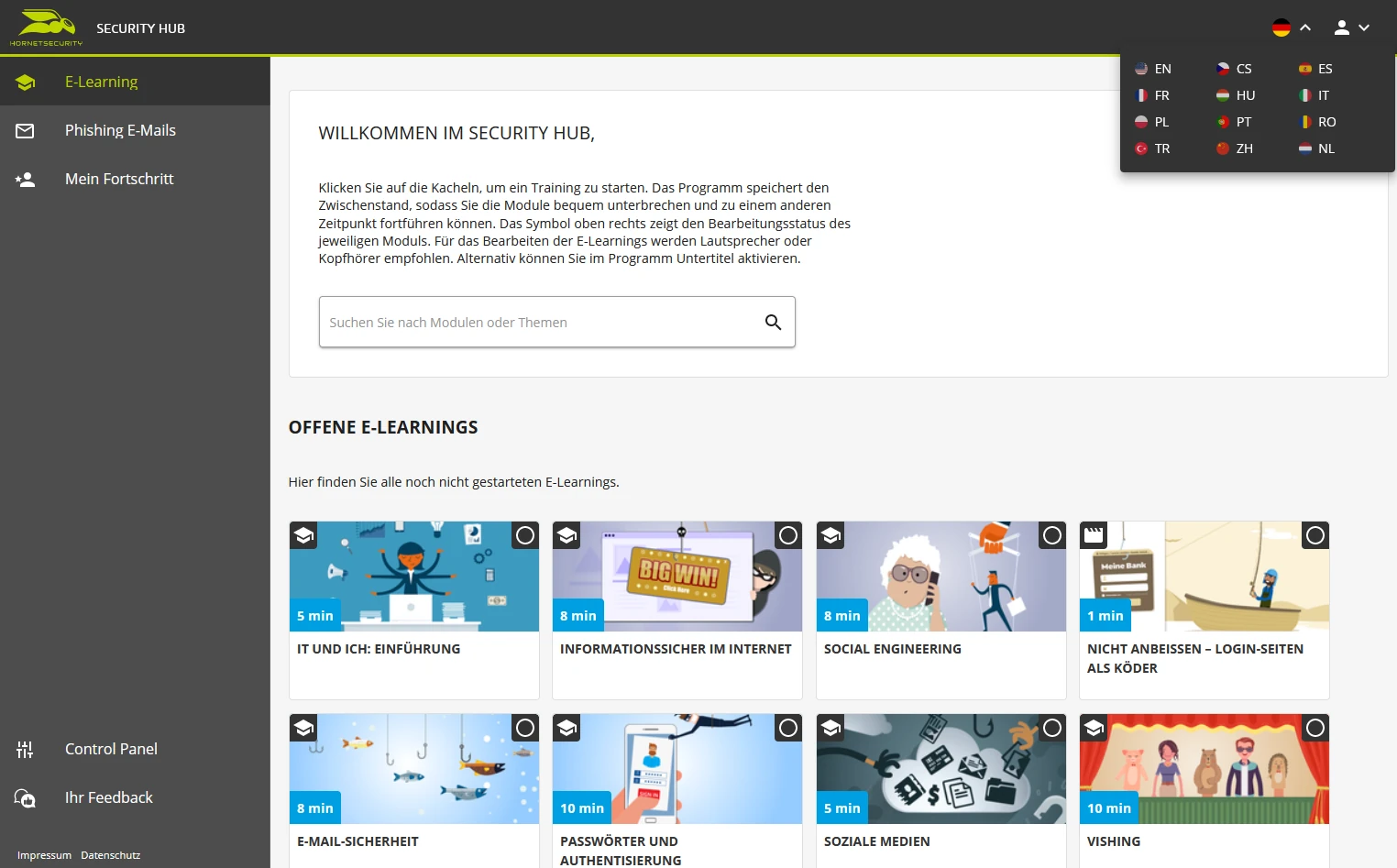

- Security Awareness E-Learning Training: So schaffen Sie eine motivierende Lernumgebung für Ihre Mitarbeiter – jetzt unverbindlich anfragen und testen

Sicherheitsrisiken bei der Nutzung von mobilen Geräten

Da mobile Geräte heutzutage allgegenwärtig sind, ist es entscheidend, die Sicherheitsrisiken zu verstehen, die mit ihrer Nutzung verbunden sind. Erläutern Sie, wie Mitarbeiter ihre mobilen Geräte sichern können, indem sie starke Passwörter verwenden, Zwei-Faktor-Authentifizierung aktivieren und sichere Netzwerke nutzen. Geben Sie auch Empfehlungen zur Installation von Sicherheits-Apps und zur regelmäßigen Aktualisierung von Software und Apps.

Verlust oder Diebstahl von Geräten

- Verlust sensibler Daten: Wenn ein Mobilgerät verloren geht oder gestohlen wird, besteht das Risiko, dass unbefugte Personen Zugriff auf persönliche und geschäftliche Informationen erhalten.

- Physischer Zugriff auf das Gerät: Ein nicht autorisierter physischer Zugriff auf das Gerät kann zu unautorisiertem Datenzugriff oder Manipulation führen.

Unsichere Netzwerkverbindungen

- Öffentliche Wi-Fi-Netzwerke: Die Verbindung zu ungesicherten oder unsicheren Wi-Fi-Netzwerken birgt das Risiko, dass sensible Informationen abgefangen werden können.

- Man-in-the-Middle-Angriffe: Angreifer könnten versuchen, den Datenverkehr abzufangen und zu manipulieren, um an vertrauliche Daten zu gelangen.

Schadhafter oder unsicherer App-Download:

- Schadsoftware und Malware: Das Herunterladen von Apps aus unsicheren Quellen oder von Drittanbieter-App-Stores kann dazu führen, dass schädliche Software oder Malware auf das Gerät gelangt.

- Unberechtigter Zugriff auf Daten: Einige Apps können unberechtigten Zugriff auf persönliche Daten verlangen, was zu Datenschutzverletzungen führen kann.

Phishing-Angriffe

- Phishing über mobile Geräte: Angreifer können gefälschte E-Mails, SMS oder Nachrichten in Apps senden, um Benutzer zur Preisgabe ihrer persönlichen Daten zu verleiten.

- Täuschend echte Websites: Phishing-Websites, die auf Mobilgeräten angezeigt werden, können oft echt aussehen und Benutzer dazu verleiten, ihre Anmeldeinformationen preiszugeben.

Quishing-Angriffe

- Quishing über mobile Geräte: Angreifer können gefälschte oder veränderte QR-Codes in den Umlauf bringen, um Benutzer zum Scannen zu animieren.

- Das Ziel: Vertrauliche Nutzerdaten zu stehlen oder Malware-Downloads zu verbreiten.

Fazit

Eine gründliche IT-Sicherheitsschulung ist für Unternehmen unverzichtbar, um sich vor den wachsenden Bedrohungen aus der Cyberwelt zu schützen. Indem Sie Ihren Mitarbeitern die richtigen Schulungsmaßnahmen zur Verfügung stellen, können Sie das Sicherheitsbewusstsein erhöhen und die Wahrscheinlichkeit von Sicherheitsverletzungen verringern. Nutzen Sie die vorgestellte Vorlage als Ausgangspunkt, um eine maßgeschneiderte Schulung für Ihr Unternehmen zu erstellen und somit eine solide IT-Sicherheitsgrundlage zu schaffen.